はじめに

Claudeを使い始めると、メッセージの送信回数やチャットの長さに上限があることに気づく場面が出てきます。無料プランと有料プラン、さらにAPI経由の利用では、それぞれ異なる制限の仕組みが設けられています。

この記事では、Claudeの利用上限・レート制限・コンテキストウィンドウといった制限の種類を整理し、プラン別の違いやAPI特有の制約、さらにセキュリティ面のリスクまで幅広く取り上げます。制限に直面したときの具体的な対処法も含めて確認できます。

Claudeの制限とは?主な種類と全体像

利用上限・レート制限・コンテキストウィンドウの3分類

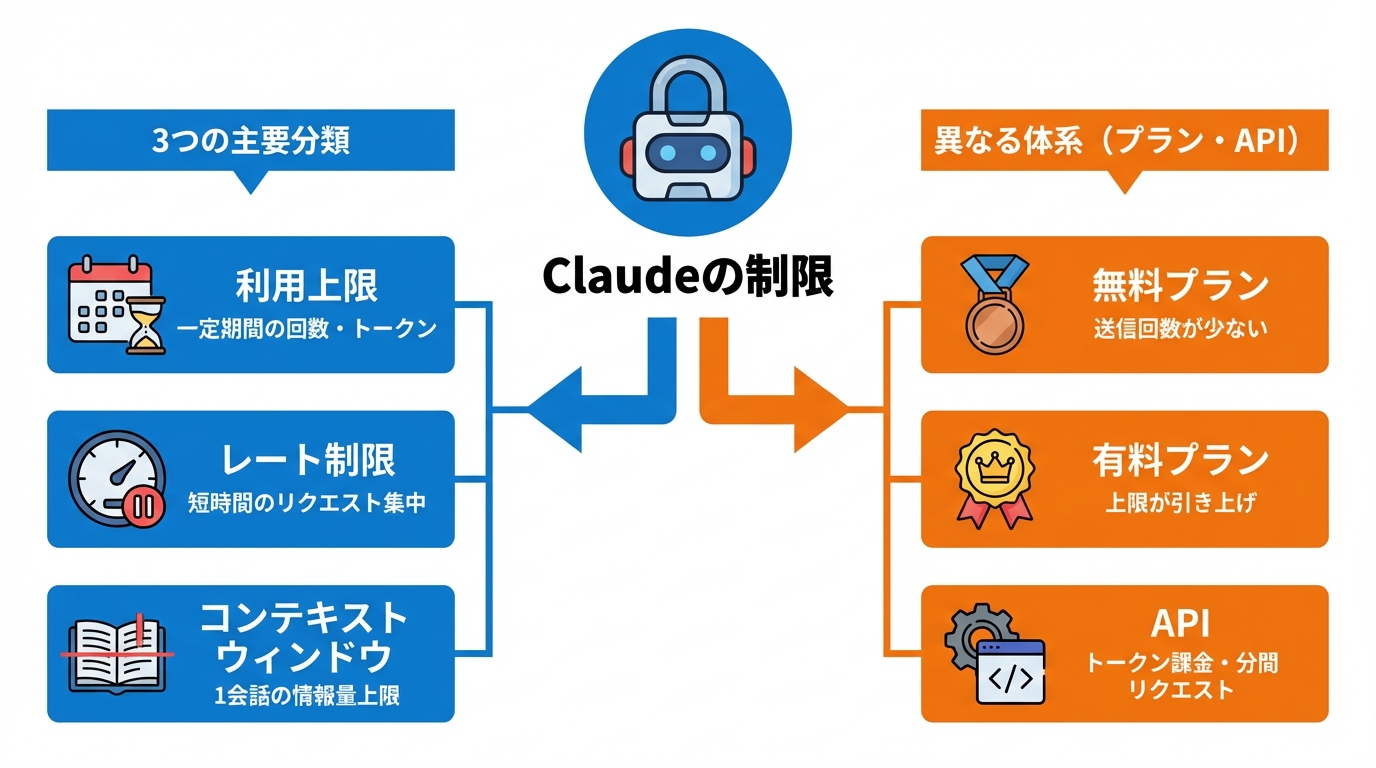

Claudeの制限は、大きく3つに分けて捉えると理解しやすくなります。1つ目は利用上限で、一定期間内に送れるメッセージの回数やトークンの総量が決められているものです。2つ目はレート制限で、短い時間に集中してリクエストを送った際に一時的に応答が遅くなったり拒否されたりする仕組みです。3つ目はコンテキストウィンドウの制限で、1つの会話でやり取りできる情報量の上限を指します。

コンテキストウィンドウの上限に達すると、チャット画面で「This message will exceed the length of this chat」というメッセージが表示されます(参照*1)。この3分類を頭に入れておくと、制限に遭遇したときに原因を切り分けやすくなります。

無料プラン・有料プラン・APIで異なる制限体系

Claudeの制限は、利用する方法によって体系が異なります。無料プランではメッセージの送信回数そのものが少なく設定されており、有料プランに移行すると上限が引き上げられます。一方、APIを通じて利用する場合は、トークン単位での課金と、1分あたりのリクエスト数による制限が主な制約です。

Claude for Excelのようなツール連携は有料プラン(Pro、Max、Team、Enterprise)で利用でき、使用量は既存のClaudeアカウントの利用制限に含まれます(参照*2)。どの経路からClaudeを使うかによって制限の内容が変わるため、自分の利用形態に合った制限体系を確認しておくことが大切です。

プラン別の利用上限と使用量の目安

無料・Pro・Max・Team・Enterpriseプランの上限比較

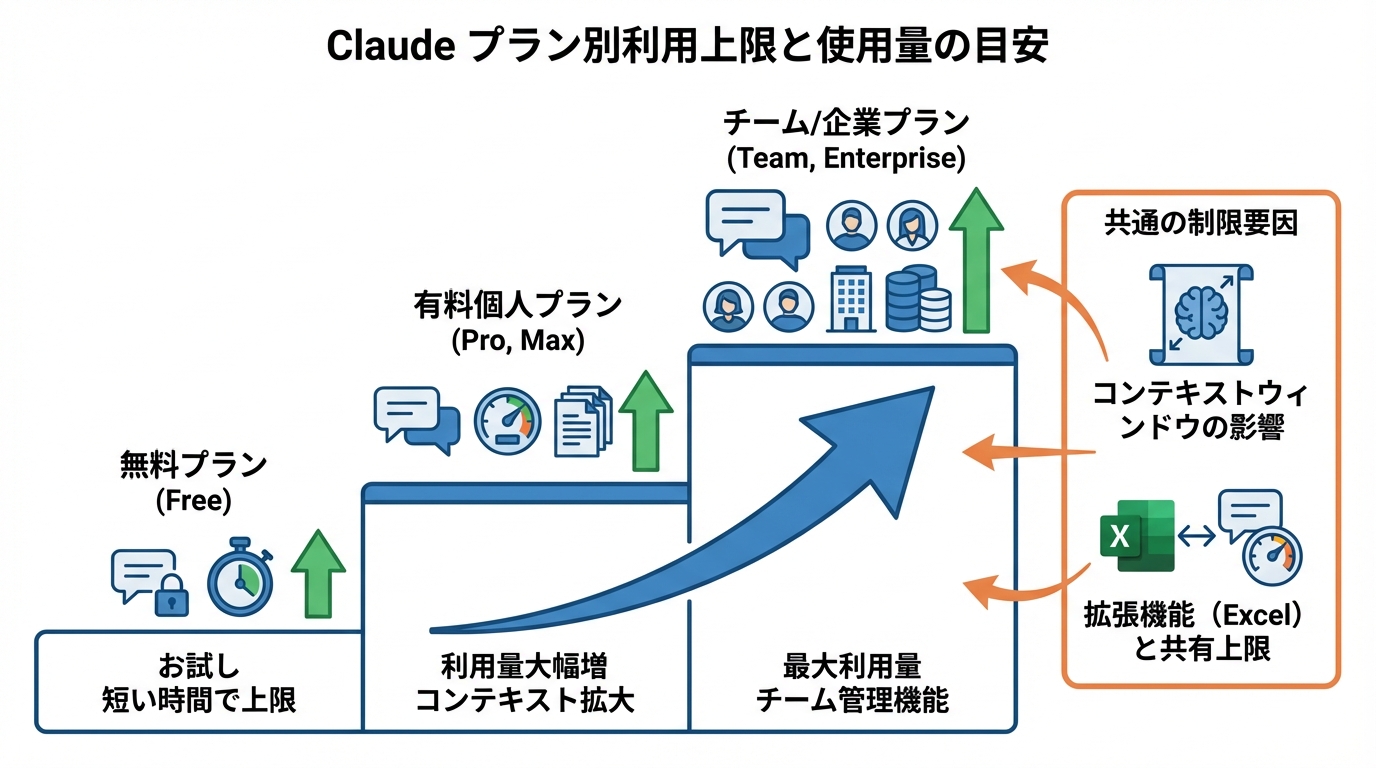

Claudeのプランは無料、Pro、Max、Team、Enterpriseの5種類に分かれており、上位プランほどメッセージの送信上限やトークン使用量が多くなります。無料プランは手軽に試せる反面、短い時間で上限に達することも珍しくありません。ProやMaxでは利用量が大幅に増え、TeamやEnterpriseではチーム単位での管理機能も加わります。

コンテキストウィンドウの大きさもプランごとのモデル選択に影響されます。「100倍のコンテキストウィンドウと100倍の速さを備えたClaudeはAGIになる」という声があるほど、コンテキストウィンドウの広さは実用性に直結するポイントです(参照*3)。自分の用途がどの程度のやり取り量を必要とするか見積もったうえで、プランを選ぶ判断材料にしてください。

Claude for Excelなど拡張機能の利用制限

Claude for Excelは現在ベータ版として提供されており、Pro、Max、Team、Enterpriseプランで利用できます。使用量はClaudeアカウント本体の制限と共有されるため、Excel側で大量のセルを処理すると、チャット画面での残り回数にも影響が出ます(参照*2)。

期間限定の施策として、2026年3月19日まですべての有料プランでClaude for Excelの利用上限が通常の2倍に設定されています(参照*2)。拡張機能を使う場合は、本体のClaudeアカウントと上限が共通であることを意識して、使い方の配分を検討してください。

API利用時の制約とトークン制限の仕組み

入出力トークン上限とコンテキストウィンドウの関係

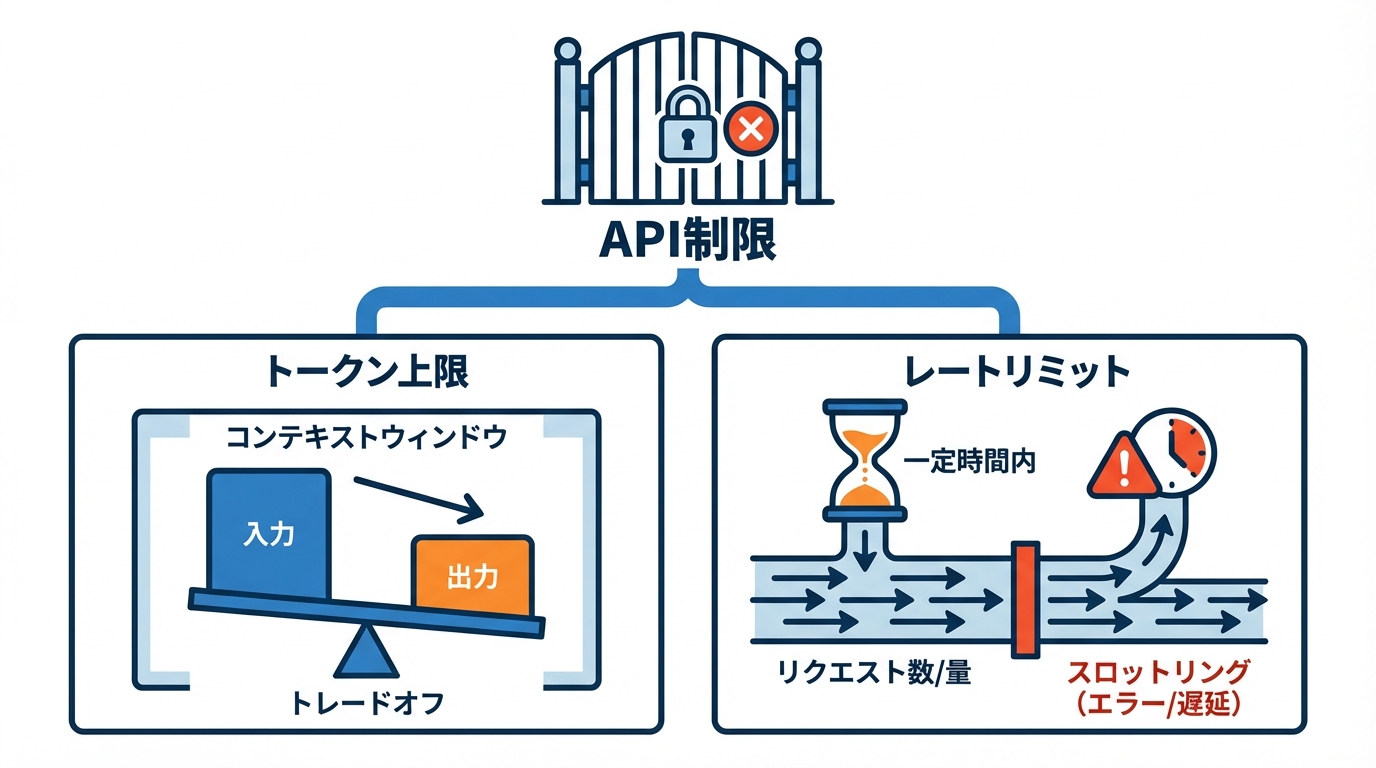

APIでClaudeを呼び出す場合、1回のリクエストで扱える入力トークンと出力トークンにはそれぞれ上限があります。この上限は、モデルのコンテキストウィンドウのサイズと密接に関係しています。入力と出力を合わせた合計がコンテキストウィンドウの範囲に収まる必要があるため、長い指示文を送ると出力に使える枠がその分だけ減ります。

METRによるClaude 3.7 Sonnetの評価では、生成リクエストごとに最大64,000トークンの出力と、思考用の最大32,000トークン予算が設定されました。思考出力ブロックは生成リクエスト間で保存されました。また、General Autonomous Capabilities(GAC)スイートでは、基本的なエージェントスキャフォールドのトークン予算が入力と出力(推論を含む)トークン合計200万トークンに設定されています(参照*4)。APIを使う際には、入力の長さに応じて出力枠がどの程度残るかを計算しておく必要があります。

レートリミット・スロットリングの発生条件と挙動

APIのレートリミットは、一定時間内のリクエスト数やトークン消費量が設定値を超えた場合に発動します。発動するとリクエストがエラーで返されたり、応答速度が低下したりする現象(スロットリング)が起こります。短時間に大量のリクエストを送るバッチ処理や、複数ユーザーが同時にアクセスする環境では特に発生しやすくなります。

Claude Codeにはターミナルのセッションをローカルで開始し、スマートフォンから継続できる「Remote Control」という機能も導入されています(参照*5)。端末を切り替えながら作業を続ける場面では、同時セッションによるレート制限の発動条件を事前に把握しておくことが実務上の鍵となります。

チャット長制限とコンテキスト切れへの対処法

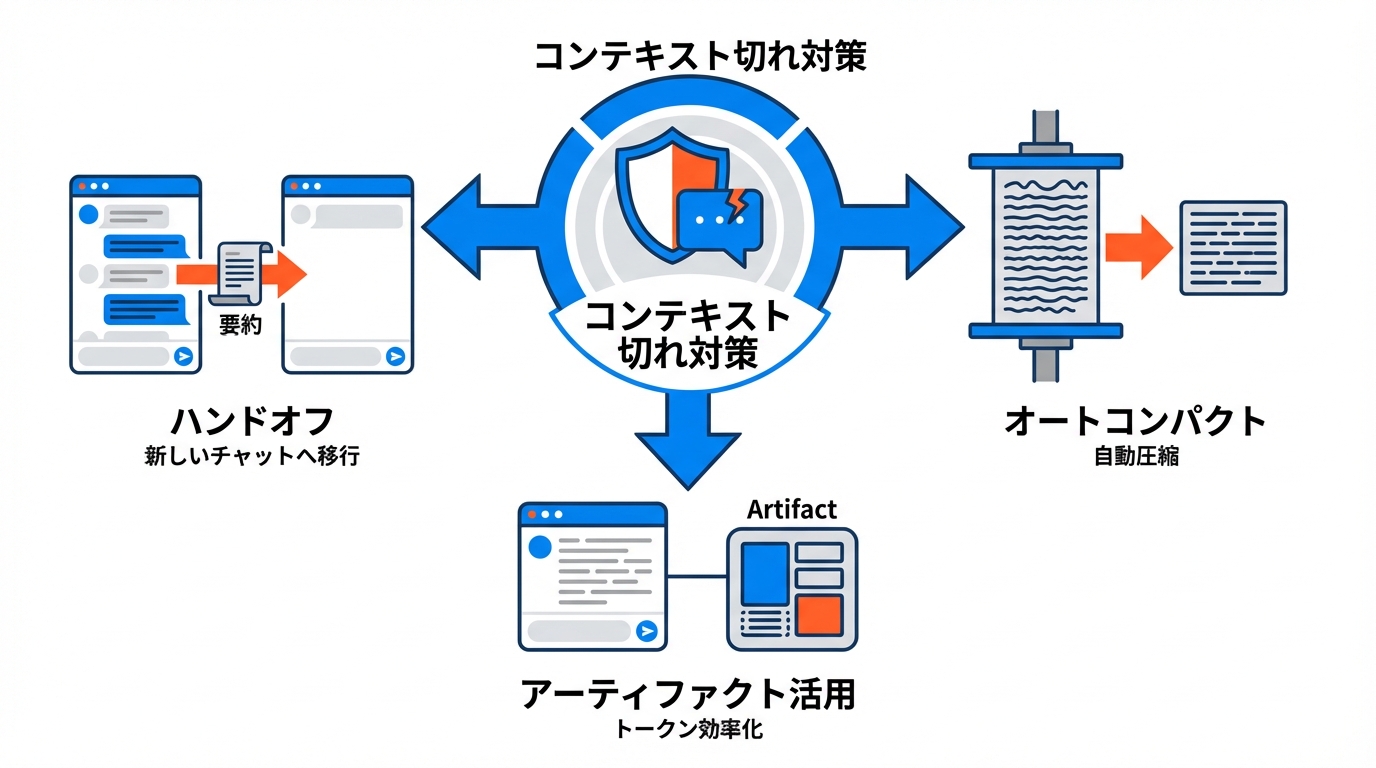

トークン容量の確認とハンドオフの実践テクニック

長い会話を続けていると、コンテキストウィンドウの上限に達して新しいメッセージを送れなくなることがあります。この状態を避けるために有効なのが「ハンドオフ」と呼ばれるテクニックです。会話の途中でClaudeに対し、これまでの内容を振り返り、新しいチャットにそのまま貼り付けられる形で要約を作るよう依頼します。

具体的には「ここで一時停止します。このチャット内で取り組んだすべてを振り返ってください。新しいチャットにコピー&ペーストでき、関連する重要な情報を欠くことなくすぐに実務を開始できるよう、十分な詳細と文脈を提供する新しい成果物を作成してください」と指示する方法が紹介されています(参照*1)。コンテキスト切れが近づいたと感じたら、上限に達する前にこのハンドオフを実行すると進行を止めにくくなります。

アーティファクトの活用とメッセージ統合による節約術

トークンの消費を抑えるもう1つの方法が、アーティファクト機能の活用です。各メッセージはチャット全体の再処理を必要とするため、長くなりそうな応答はあらかじめアーティファクトとして生成するようClaudeに依頼します。アーティファクト内のコンテンツはチャット本文に比べてトークン効率が最大200%向上し、Claudeはアーティファクトをキャッシュして必要なときだけ再度参照します(参照*1)。

会話をより長く続ける手段として「オートコンパクト」という機能もあります。これは会話の内容を自動的に圧縮して、文脈の枠を超えないように調整する仕組みです(参照*2)。アーティファクトとオートコンパクトを組み合わせることで、1つの会話をより長く維持できます。

アーティファクト・Claude Codeの機能制限と注意点

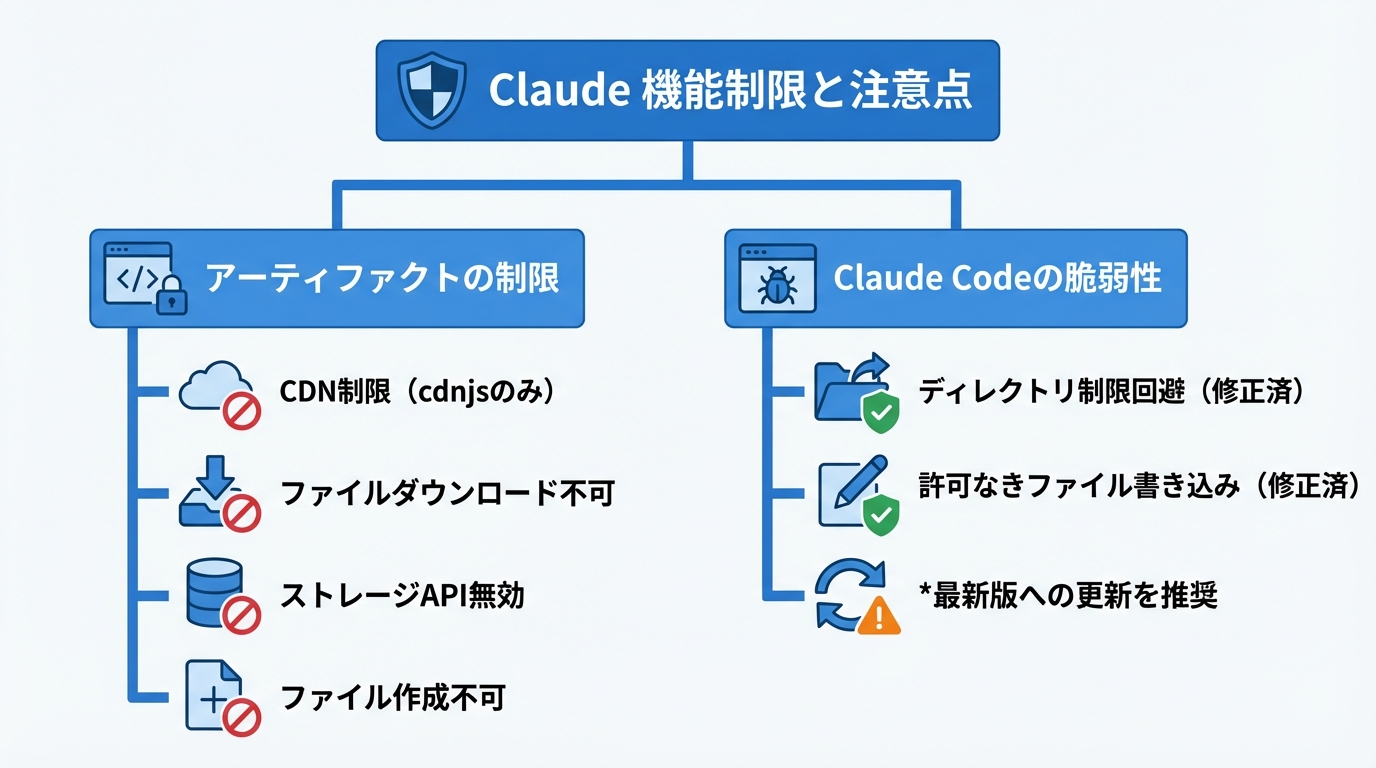

アーティファクトのCDN制限とファイルダウンロード不可の壁

Claudeのアーティファクトでは、外部のJavaScriptライブラリを読み込むことができますが、許可されているのはhttps://cdnjs.cloudflare.comからのみです。セキュリティ上の理由で、読み込み先がこのCDNに限定されるとされています(参照*6)。

さらに、アーティファクトにはそのほかにも複数の制限があります。createElement(‘a’)によるファイルダウンロードのトリガーはセキュリティポリシーでブロックされています。ローカルストレージやセッションストレージといったブラウザのストレージAPIも無効化されています。ファイルシステムへのアクセスも制限されており、アップロード済みのファイルのみ読み取り可能で、ダウンロード可能なファイルを新たに作成することはできません(参照*6)。アーティファクト上でWebアプリのような動作を作ろうとする場合は、これらの制限に事前に目を通しておくと想定外を減らせます。

Claude Codeのディレクトリ制限とパス検証の脆弱性

Claude Codeにはファイル操作を安全に保つためのディレクトリ制限の仕組みがありますが、過去にこの制限を回避できる脆弱性が2件報告されています。

1件目のCVE-2025-54794は、バージョン0.2.111より前に存在した問題です。パスの検証に正準パスの比較ではなく先頭一致を使っていたため、ディレクトリ名を操作することで作業ディレクトリの外にあるファイルへアクセスできる状態でした。この問題はバージョン0.2.111で修正されています(参照*7)。

2件目のCVE-2026-24053は、バージョン2.0.74より前に存在した問題です。ZSHのclobber構文を解析する際のBashコマンド検証に欠陥があり、ユーザーの許可プロンプトなしに作業ディレクトリ外へファイルを書き込むことが可能でした。こちらもバージョン2.0.74で修正されています(参照*8)。Claude Codeを利用している場合は、常に最新バージョンへ更新しているか確認してください。

セキュリティ制限とプロンプトインジェクションのリスク

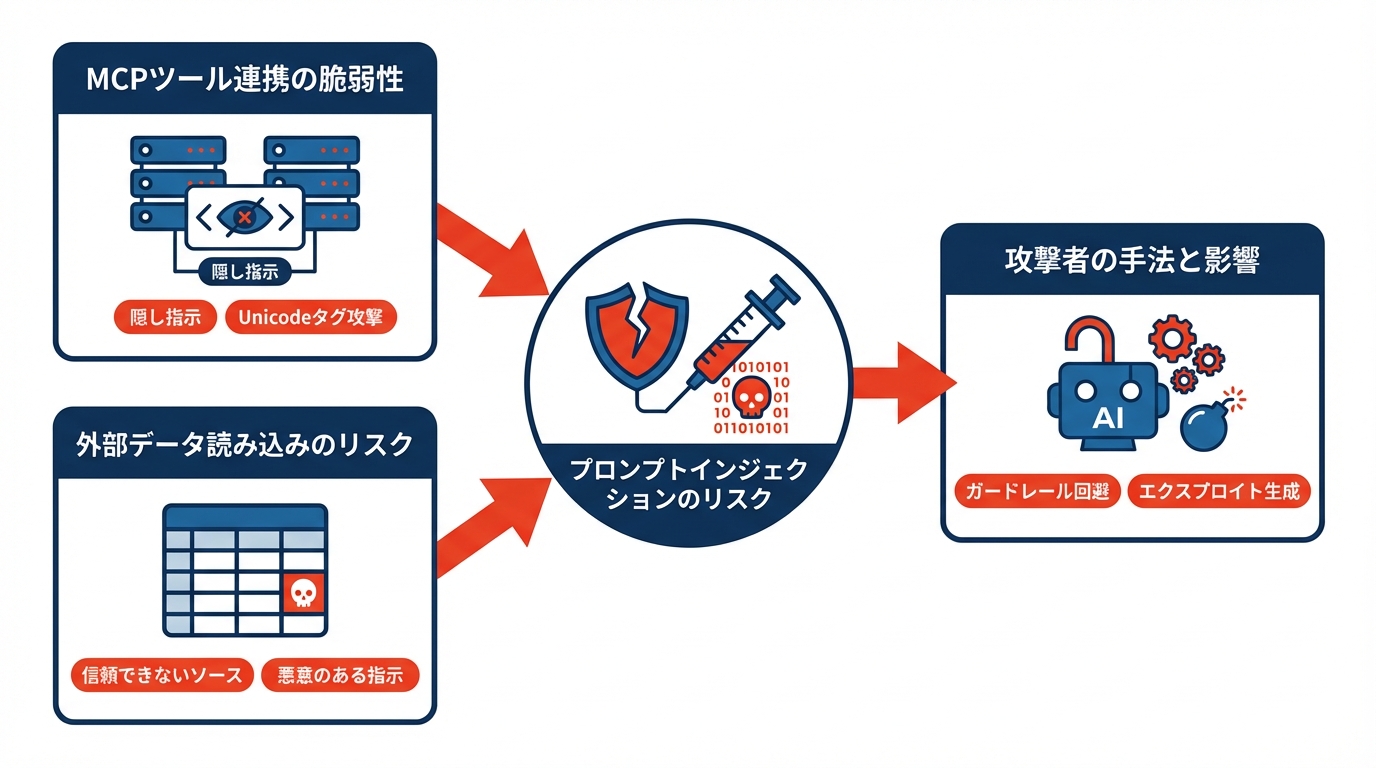

MCPツール連携時の隠し指示とUnicodeタグ攻撃

プロンプトインジェクションとは、悪意のある入力を注入してAIモデルの動作を操作し、意図しない出力を生成させる攻撃手法です。大規模言語モデルの多くは自然言語の指示とデータを明確な区分なしに処理する設計のため、この種の攻撃が成立しやすい構造を持っています(参照*9)。

ツール連携では、Model Context Protocol(MCP)という仕組みが利用できますが、ここにもリスクが潜んでいます。悪意のあるツールサーバーを会話の文脈に追加するだけで、ツールの呼び出しがなくても会話を乗っ取ることが可能だとされています。ツールのメタデータに隠し指示を埋め込むことができ、その指示はAPIやUIの層をすり抜けて処理されます。特にClaudeはUnicodeタグを問題なく処理するため、慎重なユーザーがUIでメタデータを目視確認しても悪意のある指示は見えない状態になるとされています(参照*10)。MCPツールを導入する際は、信頼できる提供元のものだけを使い、不明なツールサーバーの追加は避けてください。

Claude for Excelのプロンプトインジェクション対策

Claude for ExcelをはじめとするAIツールがスプレッドシートを読み書きできることには、プロンプトインジェクション攻撃のリスクが伴います。外部から入手したスプレッドシートのセルに悪意のある指示が隠されていた場合、Claude for Excelがその指示を実行してしまう可能性があります。公式では、Claude for Excelは信頼できるスプレッドシートとともにのみ使用し、ダウンロードしたテンプレート、ベンダーファイル、協働ドキュメント、データのインポートといった外部の信頼できないソースからのスプレッドシートとは一緒に使わないよう案内されています(参照*2)。

攻撃事例として、Claude Codeに対して1,000を超えるプロンプトが出され、攻撃者がバグ報奨金テスターを装ってAIの倫理的ガードレールを回避したケースが報告されています。この手法により、カスタムエクスプロイトコード、横移動スクリプト、侵害された環境に合わせた運用計画の生成が可能になりました(参照*11)。Excel連携に限らず、Claudeに外部データを読み込ませる場合はデータの出どころを必ず確認する習慣がポイントです。

おわりに

Claudeの制限は、利用上限・レート制限・コンテキストウィンドウの3種類を軸に、プランや利用経路ごとに異なる形で設けられています。加えて、アーティファクトやClaude Codeの機能制限、プロンプトインジェクションのようなセキュリティリスクも見落とせないポイントです。

制限に直面したときは、ハンドオフやアーティファクトの活用で対処できる場面もあれば、プランのアップグレードやバージョン更新が必要な場面もあります。自分の利用スタイルに合わせて、どの制限がボトルネックになるかを見極め、対処法を事前に把握しておくことが実用的な使いこなしにつながります。

監修者

安達裕哉(あだち ゆうや)

デロイト トーマツ コンサルティングにて品質マネジメント、人事などの分野でコンサルティングに従事しその後、監査法人トーマツの中小企業向けコンサルティング部門の立ち上げに参画。大阪支社長、東京支社長を歴任したのち2013年5月にwebマーケティング、コンテンツ制作を行う「ティネクト株式会社」を設立。ビジネスメディア「Books&Apps」を運営。

2023年7月に生成AIコンサルティング、およびAIメディア運営を行う「ワークワンダース株式会社」を設立。ICJ2号ファンドによる調達を実施(1.3億円)。

著書「頭のいい人が話す前に考えていること」 が、82万部(2025年3月時点)を売り上げる。

(“2023年・2024年上半期に日本で一番売れたビジネス書”(トーハン調べ/日販調べ))

参照

- (*1) LinkedIn – Claude Tips for Avoiding Chat Length Limits

- (*2) Use Claude for Excel

- (*3) Claude Code Hits Different

- (*4) METR’s Autonomy Evaluation Resources – Details about METR’s preliminary evaluation of Claude 3.7

- (*5) [AINews] The Unreasonable Effectiveness of Closing the Loop

- (*6) Claude’s Vibe Coding Misdirection – Bionic Teaching

- (*7) CVE-2025-54794

- (*8) CVE-2026-24053

- (*9) LLM Prompt Injection Prevention

- (*10) Embrace The Red – MCP: Untrusted Servers and Confused Clients, Plus a Sneaky Exploit · Embrace The Red

- (*11) Rescana – AI-Powered Cyberattack Using Claude Code Compromises Mexico’s Tax Authority and Government Agencies in Massive Data Breach