はじめに

Anthropicが開発したClaude Mythos Previewは、サイバーセキュリティ分野で従来のAIモデルとは異なる水準の能力を示したことで、業界全体に大きな問いを投げかけました。AIが高度な脆弱性を自律的に発見できるようになったとき、その技術はどのように扱われるべきなのか。防御側にとっての恩恵と、攻撃側に悪用されるリスクの両面を理解しなければ、この技術の本質を見誤る可能性があります。

Anthropicはこのモデルを一般公開せず、限定的な防御プログラムの中でのみ運用するという判断を下しました。本記事では、Claude Mythos Previewの性能や特徴、限定公開の背景、そしてProject Glasswingと呼ばれる防御プログラムの全体像を、参照情報に基づいて解説します。

Claude Mythos Previewの概要

モデルの位置づけと名称の由来

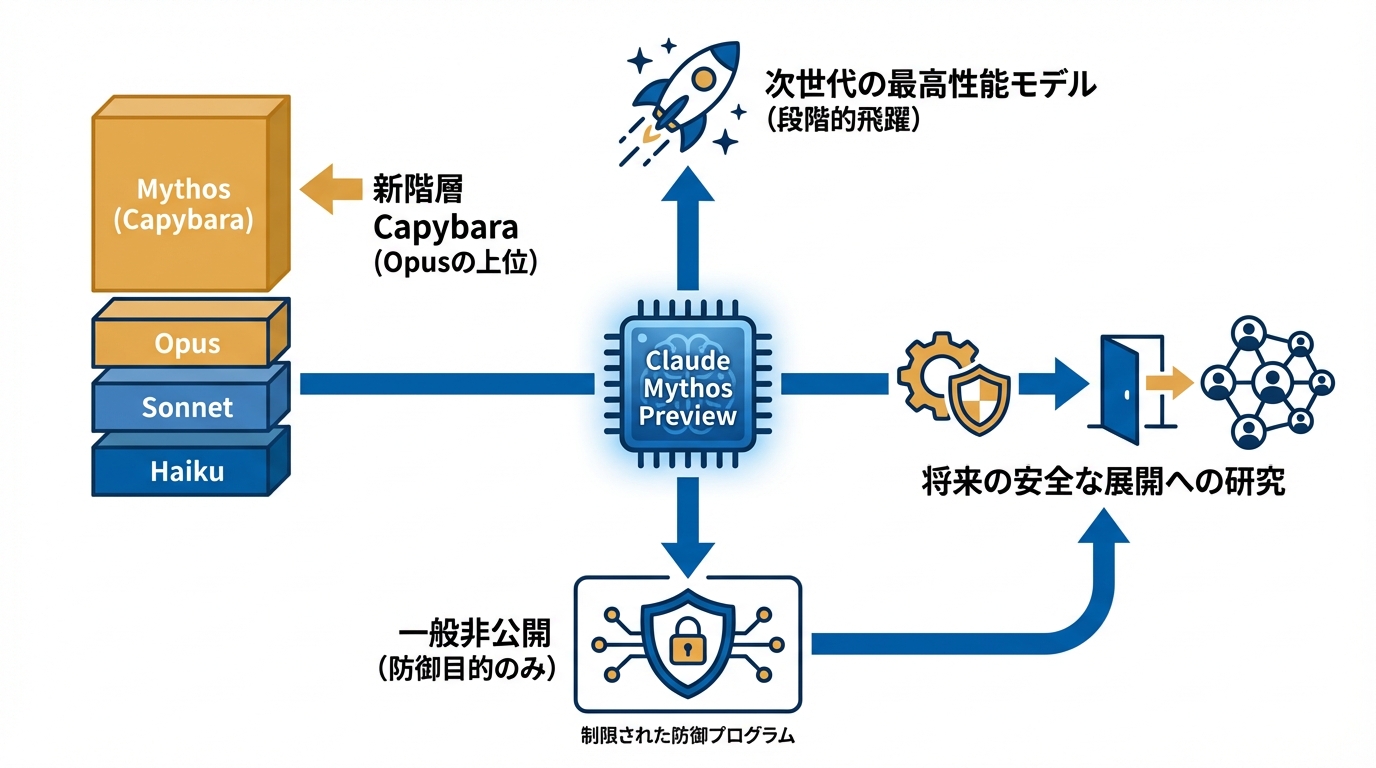

Claude Mythos Previewは、Anthropicが開発した次世代AIモデルです。正式名称はClaude Mythosで、2026年3月26日にFortuneが報じた偶発的なデータ公開をきっかけに、その存在が初めて明らかになりました。Anthropicはこのモデルについて、能力面で「step change(段階的飛躍)」にあたると説明し、同社がこれまでに構築した中で最も高性能なモデルと位置づけています(参照*1)。

Claudeモデルファミリーには従来、Opus、Sonnet、Haikuという3つの性能階層がありました。Claude Mythosはこれらの上位に位置する新しい階層として、内部的にCapybaraという名称が付けられています。つまり既存モデルの改良版ではなく、まったく新しい性能帯を開拓したモデルという扱いです(参照*1)。この階層構造を把握しておくことで、今後公開されるClaudeモデルとの性能差を見比べやすくなります。

一般非公開という異例の判断

Claude Mythos Previewは、通常のAI製品のように広く一般に提供される予定がありません。Anthropicは、このモデルのサイバーセキュリティ能力が十分に強力であるため、制限された防御プログラムの中でのみ使用すると明言しています(参照*2)。

同社は将来的にMythosクラスのモデルを安全に大規模展開することを目標としつつも、まずはモデルの危険な出力を検知・遮断するための安全策を開発する必要があると述べています。そのために、同等のリスクを伴わない別のClaude Opusモデルで新しい安全策を先行投入し、段階的に改良する方針です(参照*3)。防御目的のサイバーセキュリティだけでなく、高性能モデルがもたらすその他の利点も見据えた上での判断であることを、確認しておく必要があります。

サイバーセキュリティ能力の全貌

ゼロデイ脆弱性の自律的発見

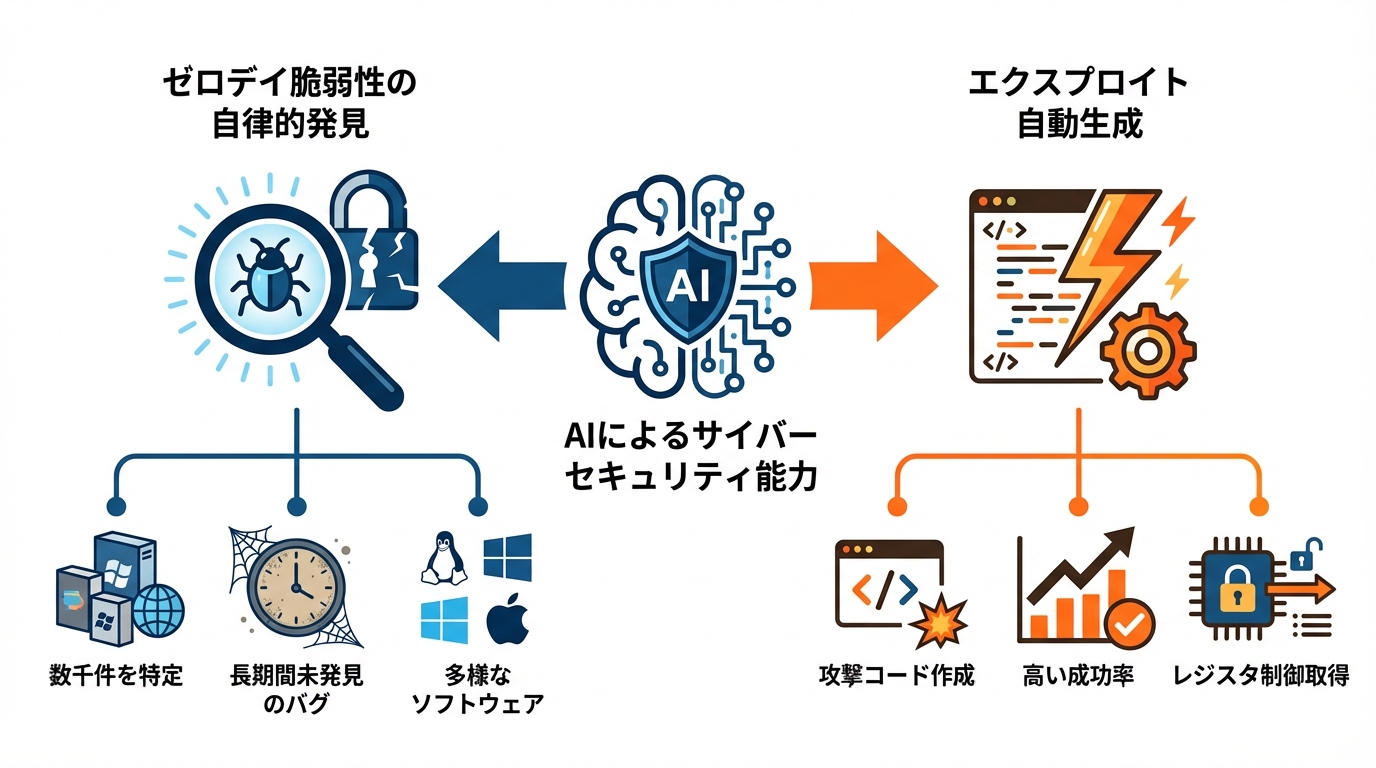

Claude Mythos Previewが示した能力のうち、最も顕著なのがゼロデイ脆弱性の発見です。ゼロデイ脆弱性とは、ソフトウェアの開発者がまだ把握していないセキュリティ上の欠陥を指します。Anthropicによると、数週間のうちにこのモデルは主要なオペレーティングシステムすべてと主要なWebブラウザすべてを含む幅広いソフトウェアで、数千件のゼロデイ脆弱性を特定しました。その多くは深刻度の高いものだったとされています(参照*3)。

発見された脆弱性の中には、何年も検出されずに残っていたものが複数含まれていました。最も古いものは、セキュリティの堅牢さで知られるOpenBSDに27年間存在していたバグです(参照*4)。脆弱性の発見にとどまらず、攻撃経路の候補や概念実証の作成、侵入テスト、設定ミスの検出、ソースコードなしでのバイナリ評価といった高度な作業も実行できると報告されています(参照*5)。

OpenBSD・FFmpeg・Linuxの事例

具体的な発見事例として、OpenBSDのSACK実装に関する脆弱性があります。OpenBSDはTCP通信で受信確認されていないバイト範囲を、単方向連結リストで管理しています。Mythos Previewは、この実装上の欠陥を特定しました。この脆弱性を悪用すると、TCP応答を行うOpenBSDホストを外部からクラッシュさせることが可能になります。非常に巧妙な欠陥であり、人間の研究者にとっても発見は容易ではないとされています(参照*6)。

もう1つの代表的な事例が、動画や音声の処理に広く使われるFFmpegのH.264コーデックに存在した脆弱性です。H.264では各フレームが1つ以上のスライスに分割され、各スライスはマクロブロックと呼ばれる16×16ピクセルの単位で構成されます。デブロッキングフィルタがマクロブロックを処理する際に隣接ブロックのピクセルを参照する必要がありますが、その隣接ブロックが同一スライスに属する場合のみという条件に関わる欠陥でした。Mythos Previewはこの16年間未発見だった脆弱性を自律的に検出しています(参照*6)。

こうした事例は、長年にわたり多くのセキュリティ研究者が調査してきたソフトウェアにおいても、AIモデルが未知の欠陥を見つけ出せることを示しています。対象となるコードの構造や条件分岐を把握したうえで、防御計画に組み込む作業が求められます。

エクスプロイト自動生成の実力

脆弱性の発見だけでなく、それを実際に攻撃に転用するコード(エクスプロイト)の自動生成でも、Claude Mythos Previewは突出した結果を出しています。MozillaのFirefox 147に含まれるJavaScriptエンジンの脆弱性を対象にした実験では、従来モデルのOpus 4.6が数百回の試行でエクスプロイト生成に成功したのはわずか2回でした。同じ条件でMythos Previewを試したところ、181回の成功に加えて、29回はレジスタ制御の取得にまで到達しました(参照*6)。

この数字は、エクスプロイトの作成という高度な技術領域で、モデル間の能力差が桁違いであることを端的に表しています。防御側としては、パッチ適用の速度やテスト範囲を、この精度を前提に再検討する必要があります。

ベンチマーク結果と従来モデル比較

コーディング・推論ベンチマーク

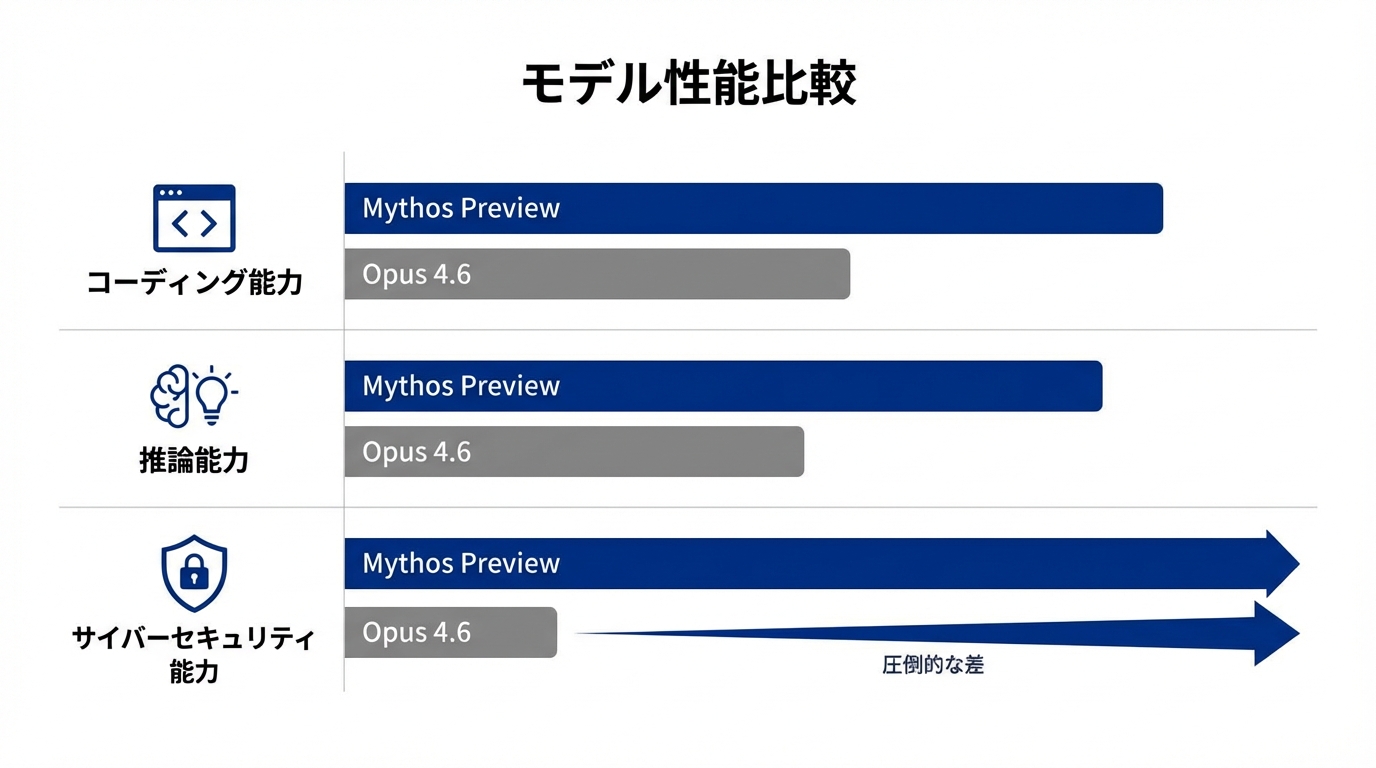

Claude Mythos PreviewとOpus 4.6のベンチマーク比較では、コーディングと推論の両分野で大きな差が確認されています。ソフトウェア開発タスクを評価するSWE-bench Proでは、Mythos Previewが77.8%に対しOpus 4.6は53.4%でした。Terminal-Bench 2.0では82.0%対65.4%、SWE-bench Verifiedでは93.9%対80.8%と、いずれもMythos Previewが上回っています。多言語対応を測るSWE-bench Multilingualでも87.3%対77.8%という結果です(参照*3)。

推論能力の指標であるGPQA DiamondではMythos Previewが94.6%、Opus 4.6が91.3%でした。難問揃いのHumanity’s Last Examでは、ツールなしの条件でMythos Preview 56.8%対Opus 4.6 40.0%、ツールありでは64.7%対53.1%となっています。マルチモーダル評価のSWE-bench Multimodalでは59.0%対27.1%と、倍以上の開きがありました(参照*3)。各ベンチマークの数値を並べて比較することで、モデル間の性能差がどの領域で大きいかを把握できます。

サイバーセキュリティ専用評価

サイバーセキュリティに特化した評価でも、Mythos Previewは従来モデルを明確に上回っています。脆弱性の再現を測定するCyberGymベンチマークでは、Mythos Previewが83.1%、Opus 4.6が66.6%という結果でした(参照*3)。

先述のFirefox JavaScriptエンジンにおけるエクスプロイト生成実験では、Opus 4.6の成功数がわずか2回だったのに対し、Mythos Previewは181回成功しています。さらに29回はレジスタ制御にまで達しており、攻撃コードの品質においても差が歴然としていました(参照*6)。コーディングや推論よりもサイバーセキュリティ分野のほうが、モデル間の能力差がさらに大きい点は留意すべきです。

Project Glasswingの仕組み

パートナー企業と参加条件

Claude Mythos Previewを防御目的で活用するために設けられた枠組みが、Project Glasswingです。Amazon Web Services、Apple、Broadcom、Cisco、CrowdStrike、Google、JPMorganChase、the Linux Foundation、Microsoft、Nvidia、Palo Alto Networksといった企業・組織がパートナーとして参加しています。これらの企業・組織は防御的なセキュリティ業務にMythos Previewを使用し、得られた知見を業界全体と共有する役割を担います(参照*4)。

さらに、重要なソフトウェア基盤の構築や保守を担う約40の組織にもアクセスが提供されています。これらの組織は自社のシステムとオープンソースコードの両方をスキャンし、安全性を高めるためにモデルを活用できます(参照*4)。Google Cloudでも、一部の顧客を対象にVertex AI上でClaude Mythos PreviewがPrivate Previewとして提供されています(参照*7)。参加条件や対象範囲を確認したうえで、自組織が活用できるかどうかを判断する必要があります。

1億ドル規模の資金支援策

Project Glasswingの運営を支えるために、Anthropicは1億ドル分のモデル利用クレジットを拠出しています。この資金はProject Glasswingの参加者および追加の参加組織が、研究プレビュー期間中にモデルを十分に利用できるよう充てられます(参照*3)。

研究プレビュー期間の終了後は、参加者向けの利用料金として入力トークンあたり25ドル、出力トークンあたり125ドル(いずれも100万トークン単位)が設定されています。モデルへのアクセスはClaude API、Amazon Bedrock、Google CloudのVertex AI、Microsoft Foundryの各プラットフォームから可能です(参照*3)。利用コストと対応プラットフォームを事前に把握しておくことで、導入計画を立てやすくなります。

オープンソース防御と業界への影響

メンテナーが直面する課題

オープンソースソフトウェアの保守を担うメンテナーは、かつてないほどの負荷に直面しています。AIが生成するプルリクエストやセキュリティバグ報告の増加、サイバー攻撃の量と巧妙さの拡大、そしてサプライチェーンを狙った組織的な攻撃キャンペーンの増加が重なり、メンテナーの業務は過酷さを増しています。さらにAIが生成するゼロデイ脆弱性の大量発生という脅威が加わることで、壊滅的な状況に陥りかねないと指摘されています(参照*8)。

AnthropicはApache Software Foundationへの150万ドルの寄付も実施しています。同社の最高情報セキュリティ責任者は、AIは急速に進化しているが、その基盤には安定性・安全性・独立性が求められる数十年分のオープンソース基盤があると述べ、この支援をソフトウェアエコシステム全体の耐久性と健全性への直接的な投資と位置づけました(参照*9)。

攻撃者と防御者の均衡変化

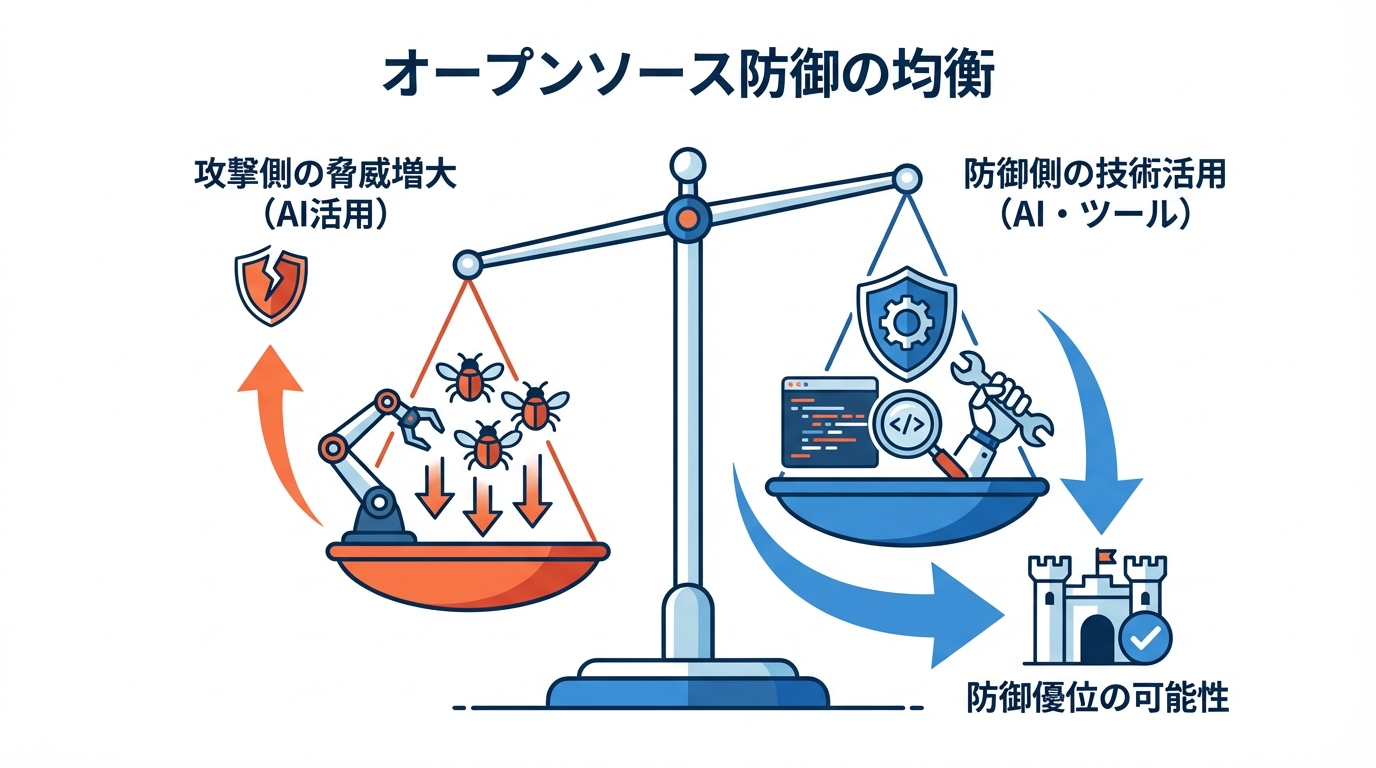

高性能なセキュリティツールが登場するたびに、攻撃者にも利用されるのではないかという懸念が生じてきました。過去にもソフトウェアファザー(ソフトウェアの欠陥を自動検出するツール)が大規模に使われ始めた際、攻撃者が脆弱性の発見速度を上げるのではないかと危惧されました。実際にその側面はありましたが、AFLのような現代のファザーはOSS-Fuzzなどのプロジェクトを通じて主要なオープンソースソフトウェアの安全性確保に不可欠な存在へと変わっています(参照*6)。

Anthropicは、Claude Mythos Previewについても同じ構図が当てはまると考えています。歴史的に見て、セキュリティ分野のツールの多くは攻撃者よりも防御者に大きな恩恵をもたらしてきたという見解です(参照*6)。防御者側がこの技術をどれだけ早く取り込めるかが、均衡を左右する要素になります。

リスクと注意点

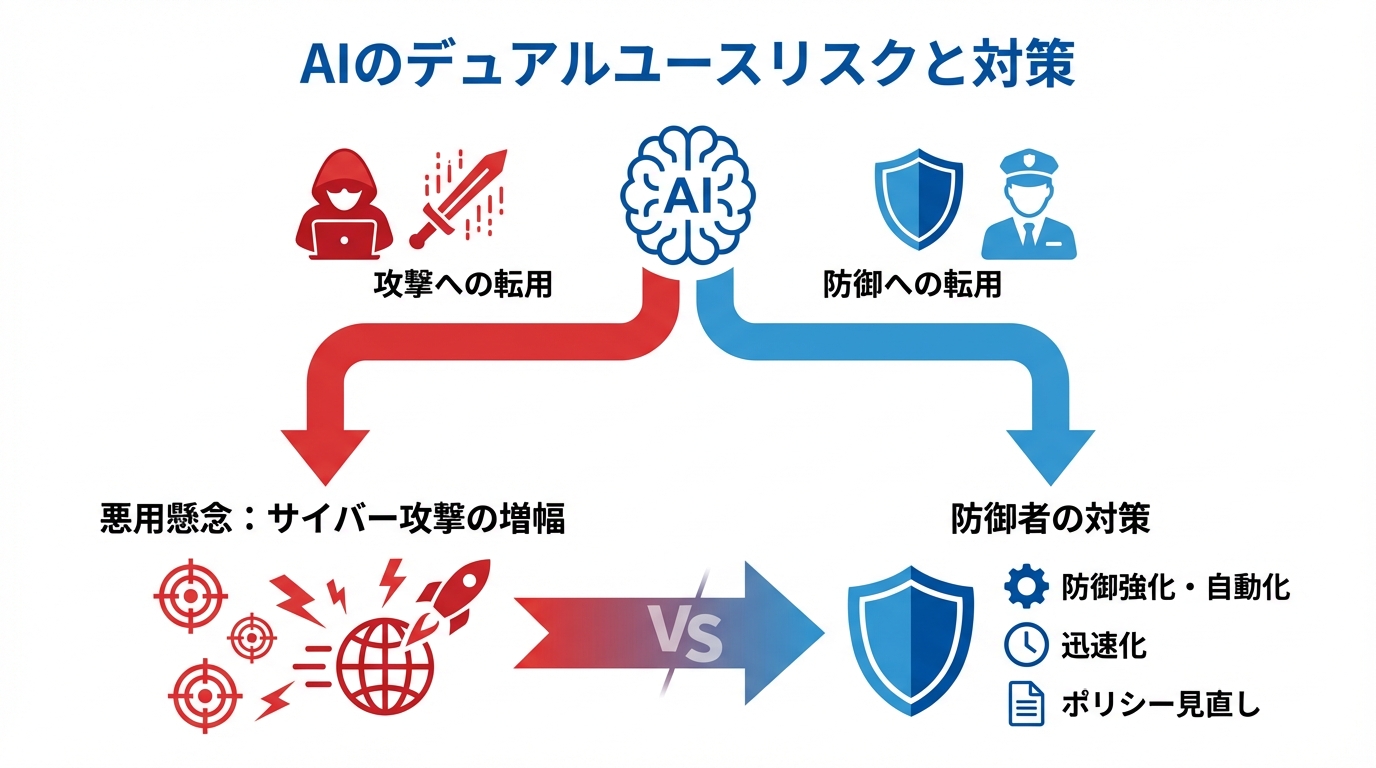

デュアルユース問題と悪用懸念

Claude Mythos Previewの能力は、防御と攻撃の両方に転用できるというデュアルユース(二重利用)の性質を持っています。Anthropicは、Mythos Previewが能力のしきい値を超えており、広範に公開すれば防御に有用な強みと同じ特性が攻撃的なサイバー活動をも増幅しかねないと説明しています(参照*2)。同社の担当者は、Mythos Previewが上級セキュリティ研究者と同等の成果を達成するのを確認したと述べ、慎重に扱わなければ攻撃者にとって有意な加速剤になりうるとの認識を示しました(参照*5)。

実際に、過去にはAnthropicのツールを利用してより高度かつ自律的な攻撃が行われた事例がすでに報告されています。中国の国家支援グループがAIエージェントを使い、約30のグローバルな標的に対して自律的に侵入を実行し、戦術的な作業の大部分をAIが独立して処理していたとされています(参照*4)。

防御者への具体的な推奨事項

Anthropicのセキュリティチームは、Mythos Previewクラスのモデルが存在する時代に向けて、防御者側が取るべき具体的な行動を示しています。その内容は次のとおりです(参照*6)。

- 一般に利用可能な最先端モデルを使い、今から防御を強化する

- パッチ適用サイクルを短縮する

- 脆弱性の開示ポリシーを見直す

- 脆弱性への対処戦略を迅速化する

- 技術的なインシデント対応パイプラインを自動化する

同チームは「セキュリティコミュニティにとって、状況は非常に厳しくなろうとしている」と率直に述べています(参照*6)。これらの推奨事項を自組織の運用に照らし合わせて、優先度の高い対策から着手する判断が求められます。

おわりに

Claude Mythos Previewは、AIモデルの能力が防御と攻撃の境界線上に達した事例として、サイバーセキュリティの在り方に根本的な問いを突きつけています。数千件のゼロデイ脆弱性の発見、エクスプロイト生成での桁違いの成功率、そして一般非公開という判断のいずれもが、従来のAI製品とは異なる文脈で捉える必要があります。

Project Glasswingの枠組み、ベンチマーク上の具体的な数値、そしてオープンソースへの支援策といった要素を総合的に確認し、自組織のセキュリティ体制に反映させることが、これからの防御戦略の起点となります。

監修者

安達裕哉(あだち ゆうや)

デロイト トーマツ コンサルティングにて品質マネジメント、人事などの分野でコンサルティングに従事しその後、監査法人トーマツの中小企業向けコンサルティング部門の立ち上げに参画。大阪支社長、東京支社長を歴任したのち2013年5月にwebマーケティング、コンテンツ制作を行う「ティネクト株式会社」を設立。ビジネスメディア「Books&Apps」を運営。

2023年7月に生成AIコンサルティング、およびAIメディア運営を行う「ワークワンダース株式会社」を設立。ICJ2号ファンドによる調達を実施(1.3億円)。

著書「頭のいい人が話す前に考えていること」 が、82万部(2025年3月時点)を売り上げる。

(“2023年・2024年上半期に日本で一番売れたビジネス書”(トーハン調べ/日販調べ))

参照

- (*1) Mythos 5 – Mythos 5 (Claude Mythos) — Anthropic's Most Powerful AI

- (*2) Data Studios ‧Exafin – Claude Mythos and Project Glasswing: what they are, why the model is too dangerous for public release, and how Anthropic is using it

- (*3) Project Glasswing: Securing critical software for the AI era

- (*4) Fortune – Anthropic is giving some firms early access to Claude Mythos to bolster cybersecurity defenses

- (*5) WIRED – Anthropic Teams Up With Its Rivals to Keep AI From Hacking Everything

- (*6) Claude Mythos Preview \ red.anthropic.com

- (*7) Google Cloud Blog – Claude Mythos Preview on Vertex AI

- (*8) Introducing Project Glasswing: Giving Maintainers Advanced AI to Secure the World's Code

- (*9) The ASF Blog – The Apache Software Foundation Announces $1.5M Donation from Anthropic